Промышленность остается одним из наиболее атакуемых сегментов. По данным Positive Technologies, 42% кибератак нарушают основную деятельность компаний. На вебинаре Positive Technologies эксперты представили PT ISIM 5 – продукт нового поколения – как единую точку мониторинга безопасности промышленных ИТ-инфраструктур, отметили преимущества модуля для защиты рабочих станций и серверов SCADA, а также продемонстрировали работу системы.

Промышленность остается одним из наиболее атакуемых сегментов. По данным Positive Technologies, 42% кибератак нарушают основную деятельность компаний. На вебинаре Positive Technologies эксперты представили PT ISIM 5 – продукт нового поколения – как единую точку мониторинга безопасности промышленных ИТ-инфраструктур, отметили преимущества модуля для защиты рабочих станций и серверов SCADA, а также продемонстрировали работу системы.

Глобальная угроза

Характеризуя актуальность профилактики инцидентов, руководитель практики промышленной кибербезопасности Positive Technologies Дмитрий Даренский предложил посмотреть на киберугрозы глазами одного из страховщиков. На первое место в топе глобальных рисков крупный игрок страхового рынка компания Allianz поставила риски, связанные с киберинцидентами.

Характеризуя актуальность профилактики инцидентов, руководитель практики промышленной кибербезопасности Positive Technologies Дмитрий Даренский предложил посмотреть на киберугрозы глазами одного из страховщиков. На первое место в топе глобальных рисков крупный игрок страхового рынка компания Allianz поставила риски, связанные с киберинцидентами.

Согласно исследованиям Positive Technologies, каждая третья атака приходится на промышленные предприятия и ТЭК. Почти половина (42%) атак приводят к нарушению основной деятельности предприятия и даже к его остановке.

Основной набор актуальных векторов атак на промышленные системы не меняется – при этом совершенствуются техники и инструментарий злоумышленников.

Питательная среда для злоумышленников

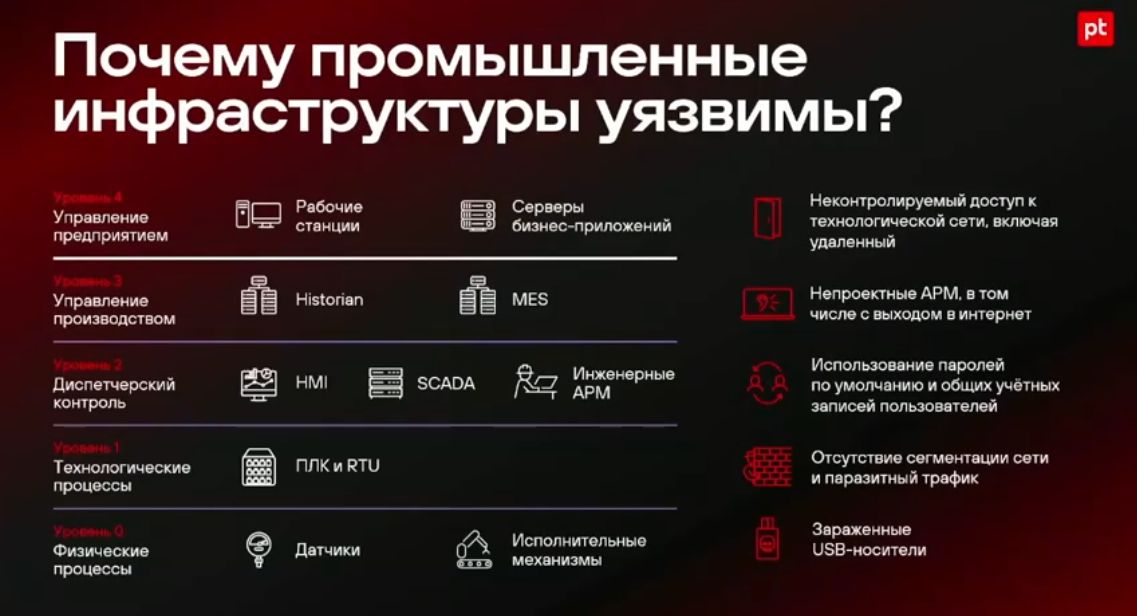

Промышленные инфраструктуры уязвимы зачастую из-за неконтролируемого доступа к технологической сети, в том числе удаленного, непроектных АРМ. К этому приводит отсутствие контроля за появлением или перенастройкой автоматизированных рабочих мест, сетевых узлов, чем успешно пользуются злоумышленники. В этом же ряду – использование паролей по умолчанию и общих учетных записей пользователей.

Промышленные инфраструктуры уязвимы зачастую из-за неконтролируемого доступа к технологической сети, в том числе удаленного, непроектных АРМ. К этому приводит отсутствие контроля за появлением или перенастройкой автоматизированных рабочих мест, сетевых узлов, чем успешно пользуются злоумышленники. В этом же ряду – использование паролей по умолчанию и общих учетных записей пользователей.

Наиболее распространенной проблемой, которая становится вектором атак, эксперт назвал отсутствие сегментации сети и наличие паразитного трафика, который не контролируется и не анализируется. Сетевой хаос служит питательной средой для совершения неправомерных действий.

Съемные зараженные USB-носители (флешки, модемы, другие устройства) – тоже лазейка для злоумышленников. Полностью отказаться от таких носителей не удастся, поэтому эксперт рекомендует предприятиям обеспечить более пристальный контроль за оборотом внешних устройств.

Резюмируя сказанное, Дмитрий Даренский заметил, что отгородиться от перечисленных проблем не получится. Напротив, рано или поздно системам промышленной автоматизации придется «подружиться» с облачными инфраструктурами (приватными, гибридными и т. д.), а сотрудникам – научиться грамотно использовать носимые и мобильные устройства, подключать их к технологическим сетям. Для того чтобы применение технологий было безопасным, требуется обеспечить как минимум полноценный мониторинг технологической инфраструктуры на уровне сетей, сетевых узлов и действий пользователя.

Резюмируя сказанное, Дмитрий Даренский заметил, что отгородиться от перечисленных проблем не получится. Напротив, рано или поздно системам промышленной автоматизации придется «подружиться» с облачными инфраструктурами (приватными, гибридными и т. д.), а сотрудникам – научиться грамотно использовать носимые и мобильные устройства, подключать их к технологическим сетям. Для того чтобы применение технологий было безопасным, требуется обеспечить как минимум полноценный мониторинг технологической инфраструктуры на уровне сетей, сетевых узлов и действий пользователя.

Актуальные тренды в данной сфере подтолкнули компанию Positive Technologies к развитию продукта PT ISIM в направлении полноценного мониторинга, обеспечения безопасности в технологических сетях.

Продукт нового поколения

На вебинаре компания представила новое поколение продукта – PT ISIM 5, предназначенного для мониторинга трафика в технологических сетях. По словам руководителя разработки продуктов для безопасности промышленных систем Positive Technologies Ильи Косынкина, такой подход хорошо себя зарекомендовал, решение легко внедряется в инфраструктуру, не требуя модернизации оборудования.

На вебинаре компания представила новое поколение продукта – PT ISIM 5, предназначенного для мониторинга трафика в технологических сетях. По словам руководителя разработки продуктов для безопасности промышленных систем Positive Technologies Ильи Косынкина, такой подход хорошо себя зарекомендовал, решение легко внедряется в инфраструктуру, не требуя модернизации оборудования.

По трафику можно видеть устройства в сети, «почерк» их взаимодействия с внешними системами, Интернетом, корпоративной сетью, а также обнаружить атаки на инфраструктуру. Но мониторингом трафика, например, в корпоративных сетях, ограничиваться не следует. Для понимания действий злоумышленника необходимо иметь представление о том, что происходит на хостах. Не менее важно знать о потенциальных уязвимостях активов.

Комплексное представление о происходящем в инфраструктуре дает применение далеко не одного продукта, которые нужно «подружить» между собой. А чтобы пользоваться ими, приходится переключаться между разными окнами.

Комплексное представление о происходящем в инфраструктуре дает применение далеко не одного продукта, которые нужно «подружить» между собой. А чтобы пользоваться ими, приходится переключаться между разными окнами.

Компания Positive Technologies предложила продукт с объединенной функциональностью, в одной консоли которого можно контролировать все базовые процессы ИБ. В этом ключевая особенность PT ISIM 5, выступающего в роли единой точки мониторинга безопасности промышленных ИТ-инфраструктур. Пользователи данного продукта располагают всеми инструментами, необходимыми для выстраивания базовых процессов в сфере ИБ.

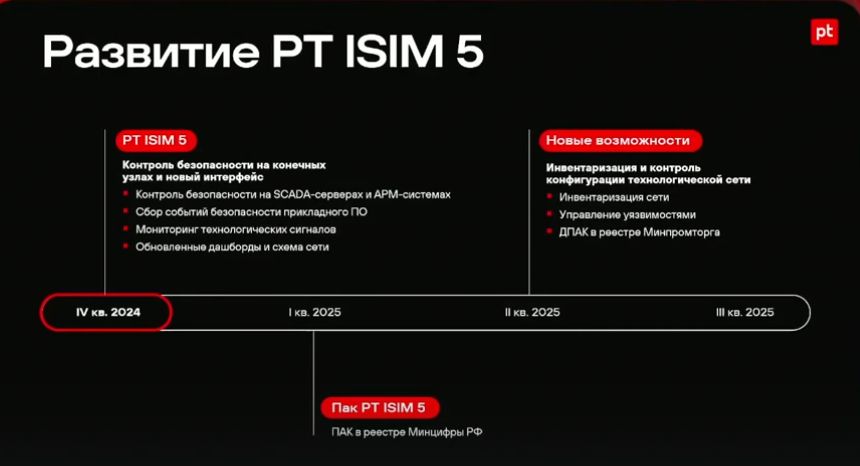

До конца года выйдет первый релиз PT ISIM 5. С «пятеркой» компания переходит на новый релизный цикл – раз в полтора месяца.

Алгоритм безопасности

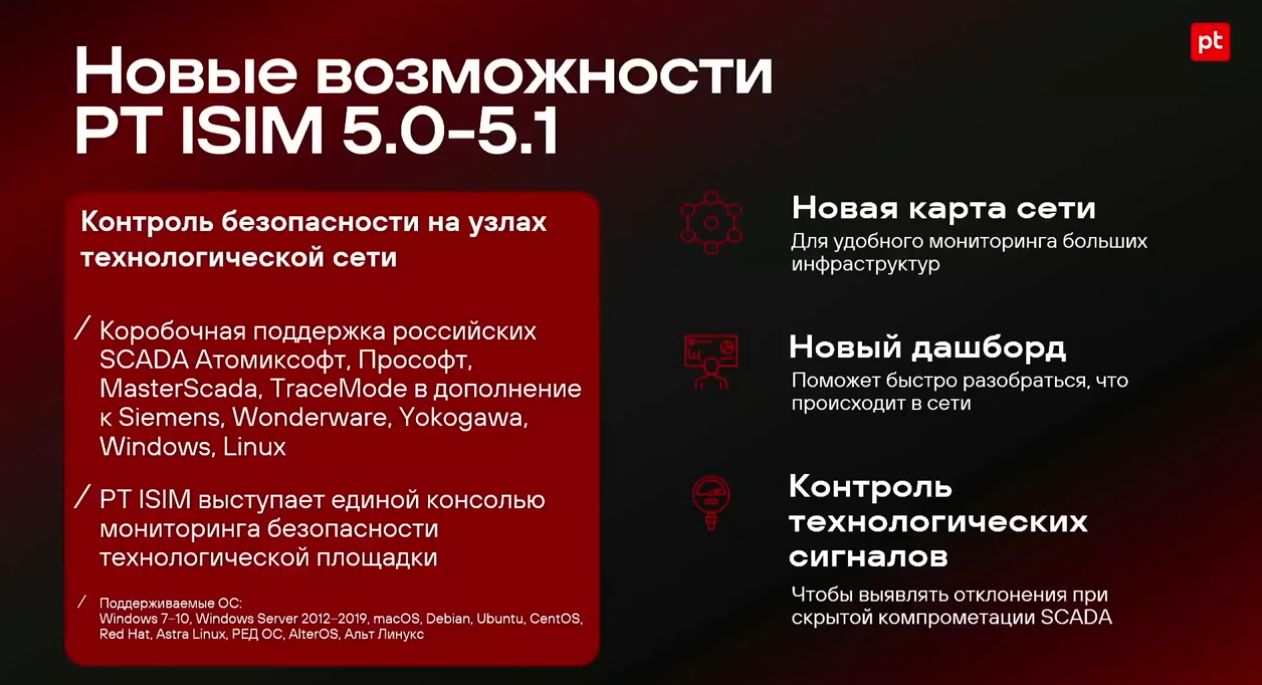

В версиях PT ISIM 5.0 – 5.1 реализован ряд нововведений. Прежде всего, есть возможность контролировать безопасность на узлах технологической сети (можно видеть, что происходит на узлах с точки зрения обычных событий, например, процесс запустился, и обнаружения угроз в рамках этих событий). Автоматически можно обнаруживать запуск вредоносного инструментария, ПО. При этом все происходящее как в сети, так и на хостах доступно в единой консоли.

В версиях PT ISIM 5.0 – 5.1 реализован ряд нововведений. Прежде всего, есть возможность контролировать безопасность на узлах технологической сети (можно видеть, что происходит на узлах с точки зрения обычных событий, например, процесс запустился, и обнаружения угроз в рамках этих событий). Автоматически можно обнаруживать запуск вредоносного инструментария, ПО. При этом все происходящее как в сети, так и на хостах доступно в единой консоли.

Еще одна особенность – наличие «коробочной» экспертизы для российских SCADA-систем. Решение протестировано на совместимость, процедуры сбора данных настроены таким образом, что не оказывают влияния на работу SCADA-систем. Имеющаяся экспертиза позволит обнаружить воздействие непосредственно на технологическое оборудование.

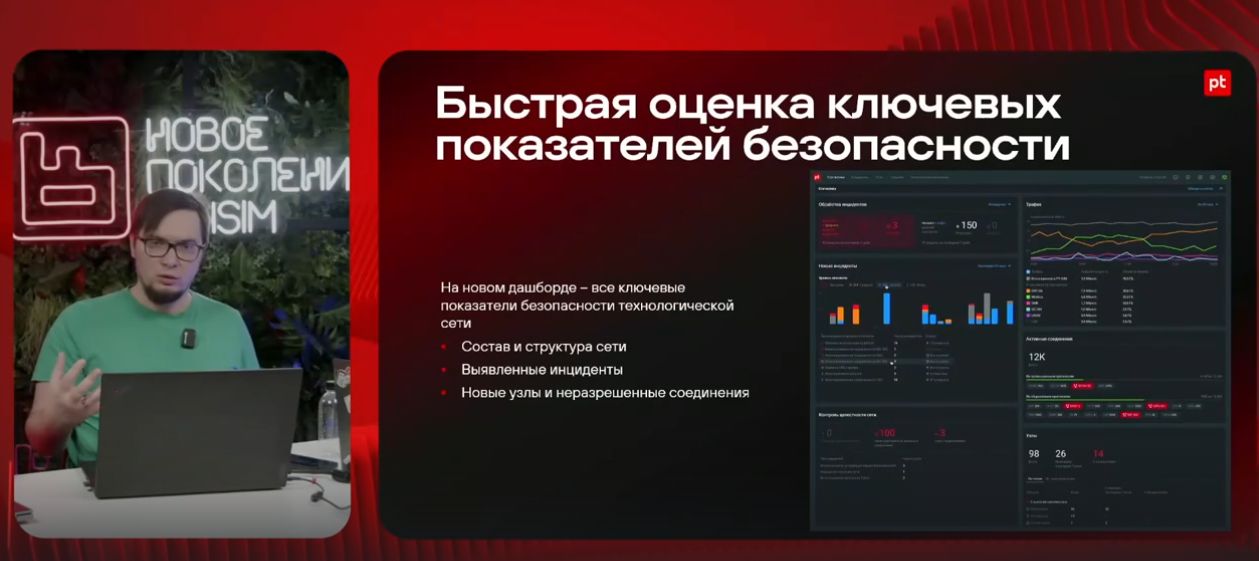

Очередное поколение продукта вышло с обновленным интерфейсом. Карта сети создавалась с таким расчетом, чтобы обеспечить удобный мониторинг больших инфраструктур. На обновленном дашборде отражаются ключевые показатели безопасности технологической сети (ее состав и структура, инциденты, новые узлы и неразрешенные соединения).

Контроль и экспертиза

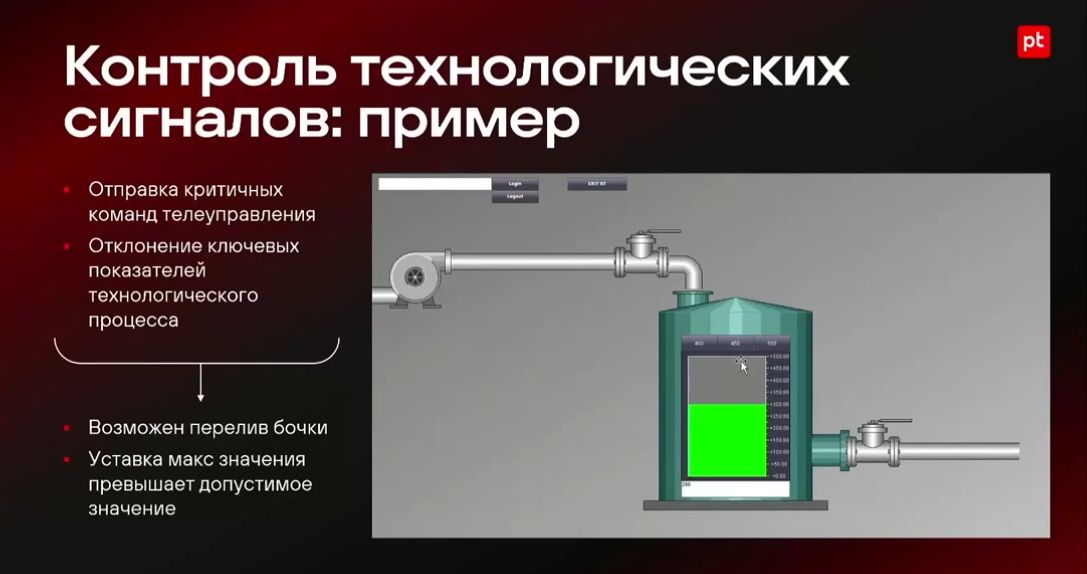

Предложенный модуль контроля технологических сигналов позволяет обнаружить отклонения при скрытой компрометации SCADA. На его основе можно создавать пользовательские правила, помогающие выявить отправку критичных команд управления, отклонения ключевых показателей технологического процесса.

Предложенный модуль контроля технологических сигналов позволяет обнаружить отклонения при скрытой компрометации SCADA. На его основе можно создавать пользовательские правила, помогающие выявить отправку критичных команд управления, отклонения ключевых показателей технологического процесса.

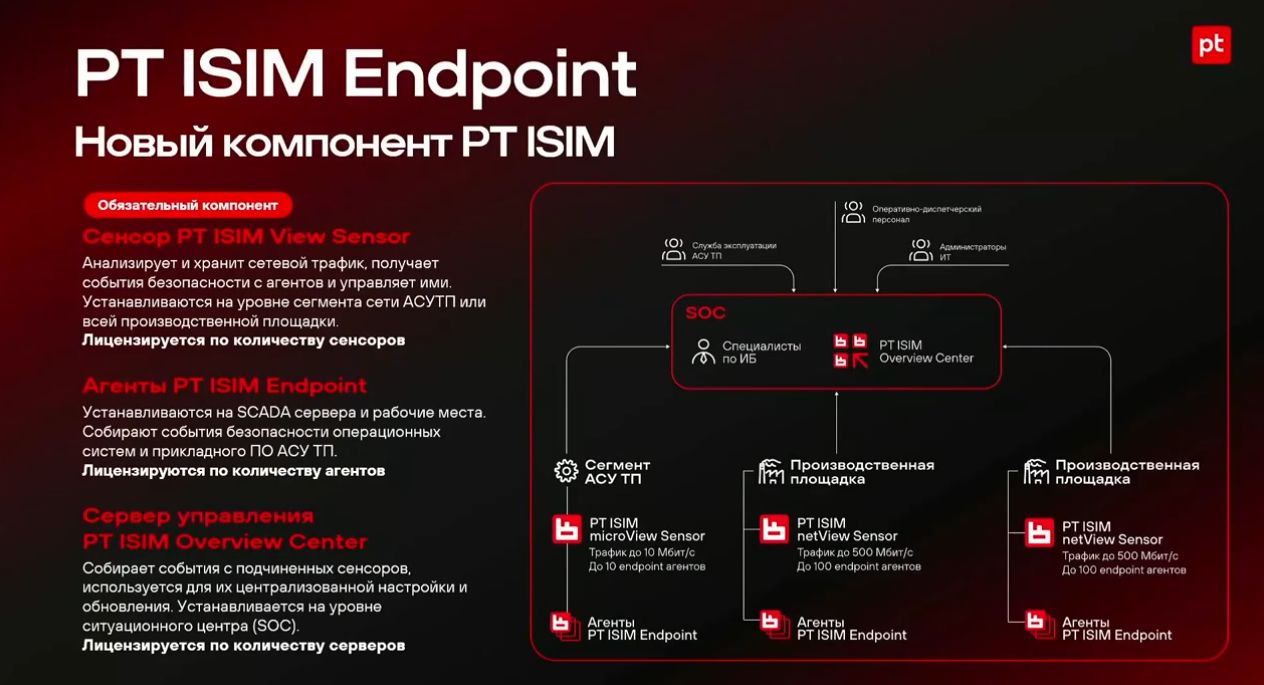

Новый компонент PT ISIM Endpoint подключается к сенсору и в него передаются сведения о том, что происходит на хостах, которые контролируются с помощью Endpoint. Лицензируется модуль отдельно, но его можно приобрести к любой существующей инсталляции PT ISIM, обновив ее до пятой версии. Благодаря наличию данного модуля в продукте доступна промышленная экспертиза. В PT ISIM Endpoint встроена также возможность детектирования атак на классические операционные системы (с помощью событий, происходящих на хостах).

В формате ПО и ПАК

Компания Positive Technologies предприняла попытку реализовать в одном продукте разные инструменты, необходимые для обеспечения ИБ-процессов. В планах развития решения PT ISIM на ближайшие полгода – опция инвентаризации хостов с помощью модуля Endpoint.

Компания Positive Technologies предприняла попытку реализовать в одном продукте разные инструменты, необходимые для обеспечения ИБ-процессов. В планах развития решения PT ISIM на ближайшие полгода – опция инвентаризации хостов с помощью модуля Endpoint.

Кроме того, в первом квартале 2025 г. PT ISIM получит собственную линейку аппаратного обеспечения в семи вариантах для технологических инфраструктур разного масштаба.

Во втором квартале следующего года этот ПАК планируется вывести в разряд доверенных и зарегистрировать в реестре Минпромторга. Потенциальным заказчикам будут доступны PT ISIM в формате не только ПО, но и программно-аппаратного комплекса под конкретную инфраструктуру.

Таким образом, расширенная и обновленная функциональность PT ISIM 5 обнаруживает киберугрозы в трафике и на узлах технологической сети, не оставляет слепых зон для системы обеспечения информационной безопасности; выявляет атаки и нелегитимные операции в распространенных российских операционных системах и системах промышленной автоматизации; фиксирует отклонения параметров технологического процесса, чтобы определить отступления от нормы в работе оборудования и предотвратить технологическую аварию.