К потенциальных рискам, способным спровоцировать остановку бизнес-процессов, репутационные и финансовые потери, относится несанкционированный доступ к ИТ-системам компании. Исключить подобное развитие событий помогают инструменты безопасного и контролируемого доступа привилегированных пользователей. Одно из таких решений класса PAM (Privileged Access Management) – система sPACE от компании Web Сontrol. На вебинаре эксперты рассказали, как защититься от кибератак с использованием скомпрометированных привилегированных учетных данных, отметили преимущества и особенности решения.

К потенциальных рискам, способным спровоцировать остановку бизнес-процессов, репутационные и финансовые потери, относится несанкционированный доступ к ИТ-системам компании. Исключить подобное развитие событий помогают инструменты безопасного и контролируемого доступа привилегированных пользователей. Одно из таких решений класса PAM (Privileged Access Management) – система sPACE от компании Web Сontrol. На вебинаре эксперты рассказали, как защититься от кибератак с использованием скомпрометированных привилегированных учетных данных, отметили преимущества и особенности решения.

Последствия компрометации

Общий лозунг разговора со слушателями – управлять привилегиями просто, что участники вебинара постарались показать на примере системы sPACE РАМ. Решение позволяет свести к минимуму риск компрометации привилегированных учетных данных. Такая опасность сопровождается, как правило, неконтролируемым административным доступом к ИТ-инфраструктуре и критическим данным.

Следствием компрометации могут стать блокировка и вывод из строя ИТ-инфраструктуры, потеря чувствительных данных, утечка конфиденциальной информации и персональных данных, что сопровождается финансовыми и репутационными потерями. И это далеко не полный перечень. По словам операционного директора Web Control Игоря Базелюка, ИТ-специалисты могут назвать немало других последствий.

Следствием компрометации могут стать блокировка и вывод из строя ИТ-инфраструктуры, потеря чувствительных данных, утечка конфиденциальной информации и персональных данных, что сопровождается финансовыми и репутационными потерями. И это далеко не полный перечень. По словам операционного директора Web Control Игоря Базелюка, ИТ-специалисты могут назвать немало других последствий.

Наряду с действиями злоумышленников по нанесению вреда компаниям стоит учитывать также риски отсроченных действий администраторов, которых уволили, или других недовольных (штатных либо бывших сотрудников). Если компания не использует автоматизированный инструмент управления привилегированным доступом, то учетные записи долго не меняются после увольнения сотрудников, нарушаются правила работы с такими «учетками». Все это может привести к их утрате и компрометации (становятся известны не тем, кому положено, либо используются не тогда, когда нужно).

Еще одна актуальная проблема – постоянный доступ привилегированных пользователей к системам (персонал может злоупотреблять своим неограниченным доступом).

К числу привилегированных пользователей относятся, как правило, ИТ-администраторы – сотрудники компании и внешние подрядчики. Но Игорь Базелюк предлагает принимать во внимание и такую категорию, как бизнес-пользователи, оперирующие чувствительной для компании информацией. Такие пользователи имеют доступ к CRM-системам, базам данных и т. д.

Неполицейский инструмент

Представляя систему sPACE РАМ, эксперт отметил, что она позиционируется не как полицейская система, а как помогающая в работе. Ее назначение состоит в обеспечении безопасного и контролируемого доступа привилегированных пользователей к управлению ИТ-инфраструктурой и критическими данными.

Представляя систему sPACE РАМ, эксперт отметил, что она позиционируется не как полицейская система, а как помогающая в работе. Ее назначение состоит в обеспечении безопасного и контролируемого доступа привилегированных пользователей к управлению ИТ-инфраструктурой и критическими данными.

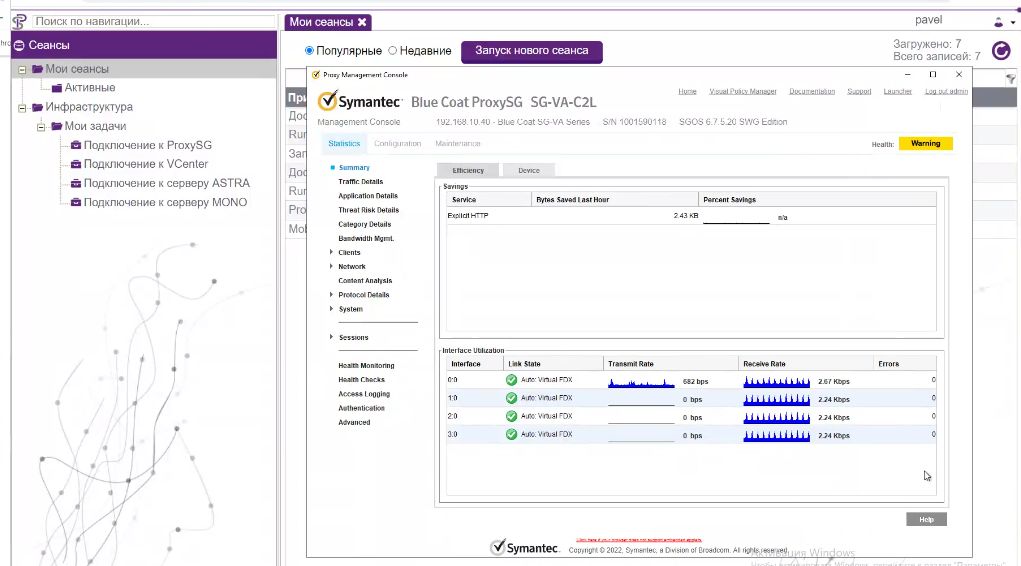

Одна из особенностей системы в том, что она не только обеспечивает безопасный и контролируемый доступ, но и позволяет его автоматизировать, т. е. упростить процедуру обращения пользователей к ИТ-инфраструктуре. Одним кликом мыши на кнопку подключения «задача», отвечающую за администрирование сервера или использование базы данных, можно запустить сеанс работы с целевой системой, причем сделать это безопасно. Система сама запустит инструмент администрирования и подставит привилегированные учетные данные, о которых пользователь не будет знать.

Использовать систему sPACE РАМ могут любые предприятия, которым, по утверждению эксперта, присущ ряд признаков. Бизнес-процессы таких, как правило, географически распределенных компаний зависят от ИТ-инфраструктуры, они нуждаются в обеспечении целостности и сохранности данных, используют собственную инфраструктуру и облачные сервисы. У потенциальных заказчиков системы большое количество сотрудников – привилегированных пользователей. Кроме того, для обслуживания ИТ-инфраструктуры такие компании привлекают внешних подрядчиков, действия которых надо контролировать.

Задачи sPACE РАМ

Эксперт отметил три группы задач, для решения которых предназначена система sPACE РАМ. Первая – безопасное использование привилегированных учетных данных, т. е. хранение в зашифрованном виде, ротация в соответствии с заданными параметрами, обновление на целевых системах. Для каждой привилегированной «учетки» можно задать свой режим ротации, в частности, до сеанса работы с целевой системой, после сеанса, по расписанию, вручную. После ротации система сама обновит ее на целевых системах.

Эксперт отметил три группы задач, для решения которых предназначена система sPACE РАМ. Первая – безопасное использование привилегированных учетных данных, т. е. хранение в зашифрованном виде, ротация в соответствии с заданными параметрами, обновление на целевых системах. Для каждой привилегированной «учетки» можно задать свой режим ротации, в частности, до сеанса работы с целевой системой, после сеанса, по расписанию, вручную. После ротации система сама обновит ее на целевых системах.

Вторая группа задач – подключение и автоматизация доступа – предусматривает гибкий механизм запроса и согласования доступа к целевым системам, безопасный трек подключения пользователей, различные сценарии доступа. Безопасность подключения обеспечивается посредством таких механизмов, как гранулирование доступа, минимизация привилегий, использование доверенных инструментов, запуск сессий в защищенной среде.

Таким образом, подключение возможно только в том случае, если есть соответствующее разрешение, которое может быть оформлено в рамках одного наряда допуска. При этом инструмент администрирования заранее определен для решения конкретной задачи: пользователь ничего не запускает, заходит в систему и может кликать на кнопку-задачу, выполнение которой ему разрешено.

При большом количестве подключений (администраторы запускают пять-десять и больше одновременных сеансов работы с разными целевыми системами) это значительно упрощает и процедуру подключения, и выполнение работы.

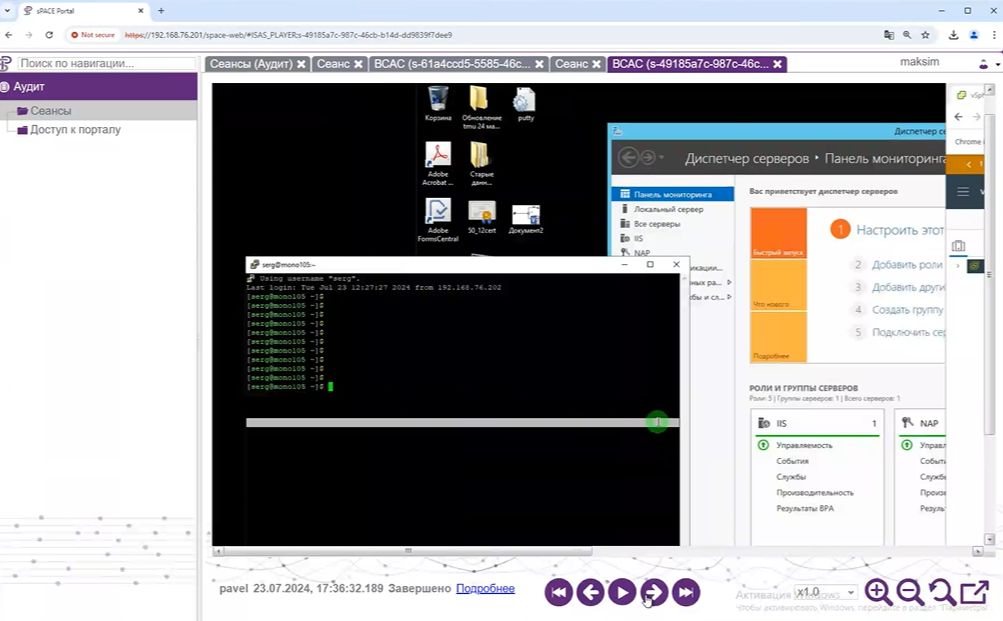

Третья группа задач – контроль действий пользователей. Достигается это путем фиксации действий (формирование журнала сеансов, запись экрана, лога нажатий клавиатуры и мыши, отслеживание мегаданных сеансов). Наряду с этим обеспечиваются онлайн-мониторинг сессий, контроль запрещенных команд и аудит завершенных сессий.

Предусмотрена роль аудитора, который может подключиться в любой момент к любой сессии. В случае недопустимых действий пользователя аудитор вправе заблокировать ввод сессии или принудительно ее завершить.

Предусмотрена роль аудитора, который может подключиться в любой момент к любой сессии. В случае недопустимых действий пользователя аудитор вправе заблокировать ввод сессии или принудительно ее завершить.

Контроль запрещенных команд означает автоматический режим контроля сессии для каждой задачи, для которой запускается сеанс. Можно настроить свой список запрещенных команд, на которые система автоматически реагирует. Наличие аудита завершенных сессий позволяет в любой момент обратиться к записи и посмотреть, кто нажал «последнюю» кнопку, что и привело к ненужным последствиям.

Единая точка доступа

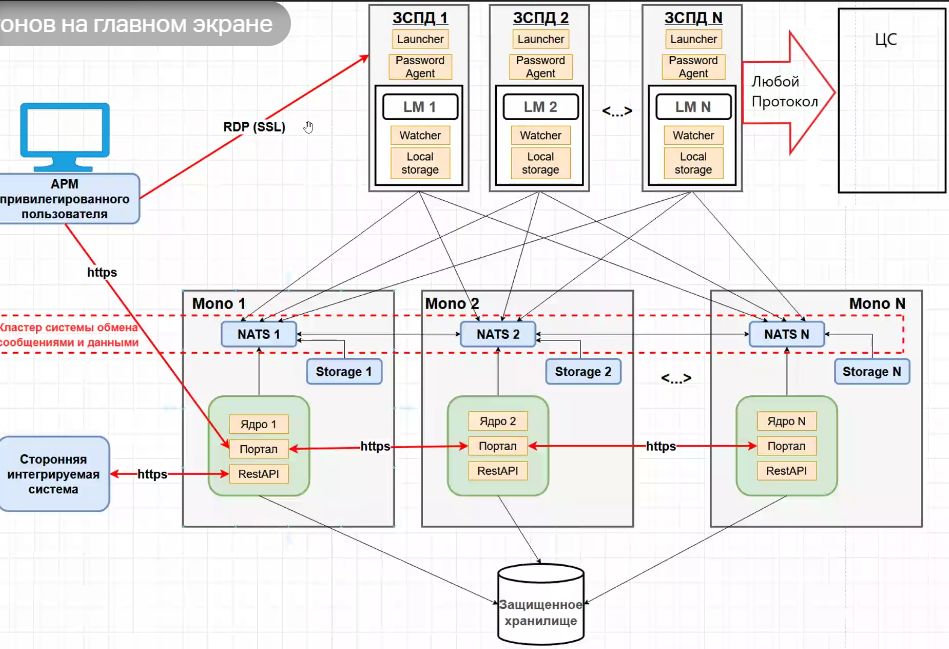

Система sPACE РАМ – безагентское решение, работающее в режиме «Бастион» и выполняющее роль единой точки доступа. Кластеризация компонентов системы позволяет обеспечить бесперебойность работы и доступ любого количества пользователей.

Система sPACE РАМ – безагентское решение, работающее в режиме «Бастион» и выполняющее роль единой точки доступа. Кластеризация компонентов системы позволяет обеспечить бесперебойность работы и доступ любого количества пользователей.

Среди особенностей этого решения эксперты отмечают простое управление привилегиями (различные варианты запроса и согласования доступа, сценарии подключения), гибкие технические возможности (быстрое подключение, разворачивается на любой платформе в любой инфраструктуре, расширенный API для интеграции с имеющимися ИТ-системами и инструментами ИБ, возможность подключения внешних хранилищ). Сессии можно запускать на Windows и Lunix системах. Ядро работает под Lunix. По заверению Игоря Базелюка, никаких проблем не возникнет с подключением к самописным системам, устаревшему ПО, «железу» и т. д.

Среди особенностей этого решения эксперты отмечают простое управление привилегиями (различные варианты запроса и согласования доступа, сценарии подключения), гибкие технические возможности (быстрое подключение, разворачивается на любой платформе в любой инфраструктуре, расширенный API для интеграции с имеющимися ИТ-системами и инструментами ИБ, возможность подключения внешних хранилищ). Сессии можно запускать на Windows и Lunix системах. Ядро работает под Lunix. По заверению Игоря Базелюка, никаких проблем не возникнет с подключением к самописным системам, устаревшему ПО, «железу» и т. д.

Возможность использования внешних хранилищ позволяет обеспечить хранение данных и записей сессий, что важно с точки зрения дополнительного режима безопасности и надежности.

Среди других преимуществ системы – низкая стоимость эксплуатации и масштабирования, простота эксплуатации, причем не только ИТ-специалистами, но и бизнес-пользователями. Как показывает практика, все больше компаний подключают бизнес-пользователей к работе через системы класса РАМ.

Среди других преимуществ системы – низкая стоимость эксплуатации и масштабирования, простота эксплуатации, причем не только ИТ-специалистами, но и бизнес-пользователями. Как показывает практика, все больше компаний подключают бизнес-пользователей к работе через системы класса РАМ.

Гибкая ролевая модель – еще одно отличие системы, в которой предусмотрены и преднастроенные роли, и конструктор ролей, позволяющий комбинировать любые возможности.

Что касается стоимости, то в доступности финансовых условий будущие заказчики могут убедиться уже на стадии пилотного проекта, утверждают представители компании Web Сontrol.

Говоря об эффекте от внедрения sPACE РАМ, эксперт подчеркнул три составляющие. Первая – снижение потерь от кибератак (пару лет назад считалось, что «стоимость» кибератаки обходится жертве в среднем в сумму от 4 млн до 7 млн руб.). Вторая – сокращение операционных издержек на обеспечение удаленного доступа, прежде всего трудозатрат сотрудников на управление привилегиями (назначать их, отзывать). Третья – отсутствие штрафов регуляторов.

Говоря об эффекте от внедрения sPACE РАМ, эксперт подчеркнул три составляющие. Первая – снижение потерь от кибератак (пару лет назад считалось, что «стоимость» кибератаки обходится жертве в среднем в сумму от 4 млн до 7 млн руб.). Вторая – сокращение операционных издержек на обеспечение удаленного доступа, прежде всего трудозатрат сотрудников на управление привилегиями (назначать их, отзывать). Третья – отсутствие штрафов регуляторов.

Во второй части вебинара специалисты компании продемонстрировали, как работает система sPACE РАМ, и ответили на вопросы слушателей.