В начале октября эксперты «Лаборатории Касперского» зафиксировали целевую атаку на российские организации. Злоумышленники разослали несколько сотен электронных писем с вредоносным вложением, якобы касающихся темы частичной мобилизации. Анализ тактик и инструментов позволяет предположить, что за кампанией стоит группа XDSpy.

Не все повестка, что придет

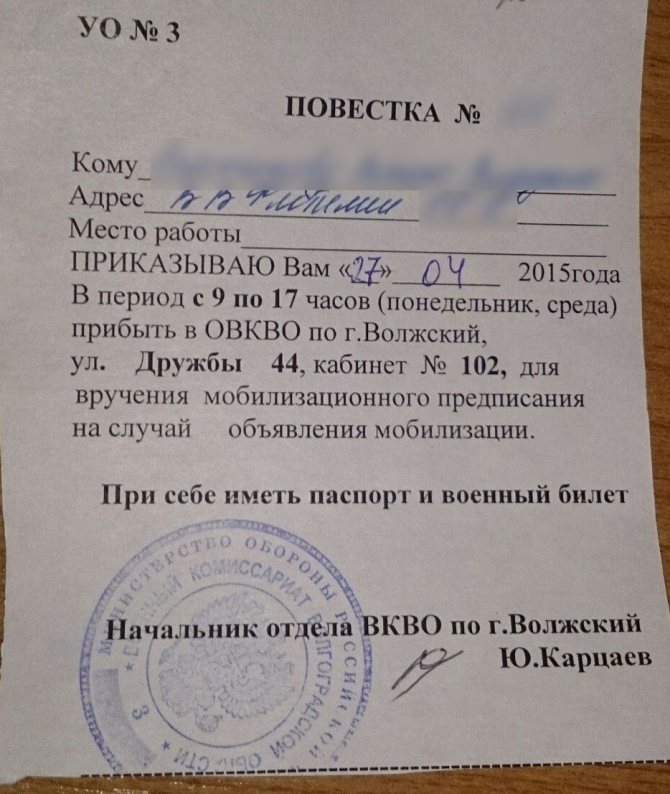

На первой рабочей неделе октября эксперты «Лаборатории Касперского» обнаружили рассылку вредоносных электронных писем. В сообщениях говорится, что в связи с неполучением повестки с указанным номером человека призывают срочно явиться в назначенное место и время. Более подробная информация якобы указана в повестке в формате PDF, которую необходимо скачать по ссылке. Письмо тщательно подготовлено и выглядит правдоподобно: содержит ссылки на статьи УК РФ, геральдику и стилистику соответствующего ведомства. В тексте злоумышленники угрожали возможными штрафами и уголовной ответственностью. Такие методы характерны для фишинговых рассылок и призваны заставить пользователя действовать быстро и необдуманно.

Ссылка ведёт на архив с исполняемым скриптом с расширением WSF. Если открыть файл, то он для отвода глаз скачает и отобразит в браузере PDF-документ, имитирующий отсканированную повестку, но параллельно создаст файл AnalysisLinkManager.exe во временной папке и запустит его. Используемое вредоносное ПО и техники имеют множество сходств с активностью группы XDSpy. В частности, с версиями прошлых лет совпадают исходный код вредоносного WSF-скрипта и способы запуска, а также частично названия файлов. Цели XDSpy — шпионаж, кража документов и других файлов, а также данных для доступа к корпоративным почтовым ящикам.

«В этой кампании используется ряд техник, позволяющих злоумышленникам проникнуть и закрепиться в системе — таргетированные фишинговые рассылки, имитация писем регуляторов, использование актуальной новостной повестки, вывод на экран изображения, которое ожидает пользователь. Это традиционно для XDSpy, — пояснил руководитель группы защиты от почтовых угроз «Лаборатории Касперского» Андрей Ковтун. — Такие атаки непросто обнаружить, поэтому компаниям важно внедрять комплексные системы защиты, а также обучать сотрудников правилам кибербезопасности».

Рекомендации экспертов

Рекомендации экспертов традиционны: использовать комплексные решения для защиты всей инфраструктуры от кибератак любой сложности; применять продукты, которое не только фиксируют угрозу, но и собирают подробные сведения о ней, а также могут реагировать на неё; предоставлять корпоративной команде центра мониторинга кибербезопасности (SOC) доступ к собранной информации; проводить тренинги для специалистов по реагированию на киберинциденты; организовывать для сотрудников неспециализированных подразделений тренинги по кибербезопасности, поскольку целевые атаки часто начинаются с фишинга или других схем с использованием социальной инженерии.